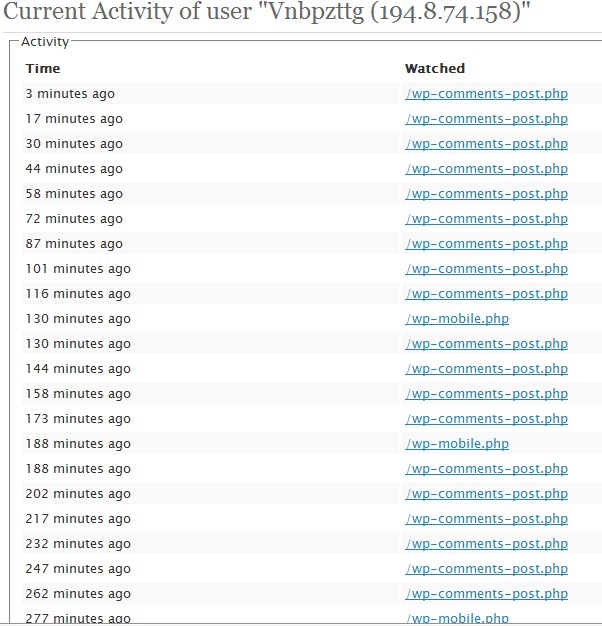

हाल ही में मैं ब्लॉग सर्वर पर होता है के साथ और अधिक सावधान होना शुरू कर दिया. मुझे लगता है मैं वास्तव में कई सफल फिल्मों के साथ, एक ब्लॉग को पढ़ने पाया. एक स्पष्ट उदाहरण के नीचे छवि में है:

ऐसा स्पैम बॉट कई हैं, और उनकी टिप्पणी के सैकड़ों द्वारा इकट्ठा न्यूज़लैटर. मुझे पता है कि WordPress, के लिए विकल्प नहीं है एक आईपी ब्लॉक जो टिप्पणी करने के लिए चाहता है, लेकिन यह दो कारणों के लिए, बहुत ज्यादा मदद नहीं करता है.

1. आईपी अगर अवरुद्ध है WordPress -> डैशबोर्ड, सर्वर पर पहुंचें और ट्रैफिक हो।

2. एक सर्वर 100 ब्लॉग है ... हर एक ही आईपी ब्लॉक है. (सिरदर्द)

3. एक ही आईपी से अन्य खुले बंदरगाहों पर कमजोर सुरक्षा बिंदुओं की तलाश करने की कोशिश की जा सकती है। (मुझे पता है कि मैंने दो कारण कहे हैं। एक बोनस है)

एक साइट पर एक आईपी ब्लॉक का उपयोग करने के लिए एक और तरीका है, फ़ाइल को संपादित .htaccess काFolderu जड़ से, जिसमें साइट फ़ाइलें (आम तौर पर कर रहे हैं public_html). पोस्ट लिखने जब मैं "जून 2007 के माध्यम से, इस तरह कल्पनाओं थास्पैमर आईपी का उपयोग इनकार".

.htaccess में आईपी को अवरुद्ध करने की विधि, मैं इसे किसी भी कारण से अनुशंसा नहीं करता हूं: जितना अधिक। Htaccess फ़ाइल लोड हो जाती है, साइट के अपलोड समय जितना अधिक होगा। यदि 100 .htaccess फ़ाइलों में अपाचे (HTTP सर्वर) पर कई 50 निर्देश होंगे, तो आप कैंडी और दो मोमबत्तियां डाल सकते हैं :)

मैं तीसरा तरीका सबसे अच्छा लगता है .. आईपी अवरुद्धस्थलों पर सर्वर, सभी बंदरगाहोंका प्रयोग iptables.

ऊपर चित्र में, कुछ ब्लॉग पृष्ठों स्पैम की कोशिश कर आईपी 194.8.74.158 देखा जाता है. निम्नानुसार सर्वर स्तर पर उसे लॉक है.

root@server [~]# /sbin/iptables -I INPUT -s 194.8.74.158 -j DROP

root@server [~]# /sbin/service iptables save

Saving firewall rules to /etc/sysconfig/iptables: [ OK ]

root@server [~]#बेशक हाथ में हर आईपी ब्लॉक करने के लिए नहीं. हमने देखा है के बाद से, बॉट एक ही ब्लॉक में अधिक आईपीएस हैं. अगर यह मौजूद है, ARIN si परिपक्व.

whois (ripe.net) 194.8.74.158

inetnum: 194.8.74.0 - 194.8.75.255

netname: DRAGONARA-NET

descr: Dragonara Alliance Ltd

country: GBठीक है. वे (या तो वेब या मेल के द्वारा) सर्वर प्रति आगंतुकों नहीं चाहते हैं जहां आईपी पते में एक क्षेत्र से आता है, तो हम सभी को शामिल, दो कक्षा सी (कक्षा सी सबनेट) के लिए उपयोग ब्लॉक करने का विकल्प तक पहुँचने आईपीएस और 194.8.74.0 194.8.75.255 के बीच समुद्र तट.

/sbin/iptables -I INPUT -s 194.8.74.0/24 -j DROP

/sbin/iptables -I INPUT -s 194.8.75.0/24 -j DROP

/sbin/service iptables saveiptables-एल, "चेन INPUT" आईपी सूची देखें।