सुरक्षा चुनौतियां हर जगह सामने आ रही हैं, और नवीनतम हैकर मिल गया है एक प्लगइन में भेद्यता का शोषण करना WordPress इसके शीर्ष पर, इसे उपयोगकर्ताओं की क्षमताओं तक पहुंच को सीमित करने के लिए डिज़ाइन किया गया है WordPress और उनकी अनुमतियों को बेहतर ढंग से नियंत्रित करें।

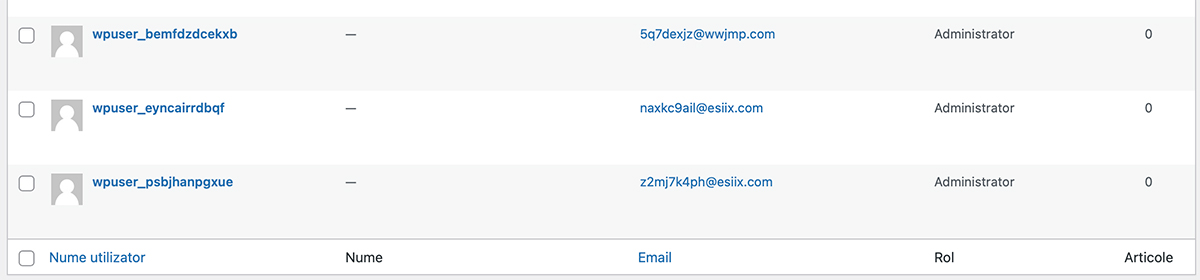

यदि आपके पास एक ब्लॉग, ऑनलाइन स्टोर, प्रेजेंटेशन साइट चल रही है WordPress और मॉड्यूल पब्लिशप्रेस क्षमताएं, यह जांचना अच्छा है कि क्या अंदर नहीं है Dashboard → Users → All Users → Administrator, ऐसे कोई उपयोगकर्ता नहीं हैं जिन्हें आप नहीं जानते हैं और अधिकांश समय फ़ॉर्म नाम के साथ "wpuser_sdjf94fsld".

मैं कई ऑनलाइन स्टोर पर इस हैक में आया और मैं जल्दी से इस निष्कर्ष पर पहुंचा कि उनका एकमात्र सामान्य तत्व प्लगइन है पब्लिशप्रेस क्षमताएं, जो प्रस्तुत करता है a भेद्यता जो के रैंक वाले उपयोगकर्ता को जोड़ने की अनुमति देती है Administrator, एक मानक पंजीकरण प्रक्रिया की आवश्यकता के बिना।

कुछ साइटों पर WordPress प्रभावित हुए, हमलावर केवल के रैंक वाले नए उपयोगकर्ताओं को जोड़ने के लिए संतुष्ट थे administrator, बिना किसी नुकसान के। या शायद उनके पास समय नहीं था।

दूसरी ओर, अन्य बनाए गए थे के पुनर्निर्देश WordPress Addता (यूआरएल) और / या साइट Addता (यूआरएल) बाहरी पृष्ठों और सबसे अधिक संभावित वायरस के लिए। एक संकेत है कि इन हमलों को शुरू करने वालों के पास बहुत कम दिमाग था। सुरक्षा के बारे में यह सबसे अच्छी बात है।

बेशक, यह जागना कोई खुशी की बात नहीं है कि ऑनलाइन स्टोर, वेबसाइट या ब्लॉग को अन्य वेब पतों पर पुनर्निर्देशित किया जाता है, लेकिन अच्छी बात यह है कि इस समय जिसने भी नियंत्रण किया है, उसने कोई अन्य नुकसान नहीं किया है। सामग्री को हटाना, स्पैम लिंक को पूरे डेटाबेस और अन्य पागल चीजों में इंजेक्ट करना। मैं विचार नहीं देना चाहता।

अगर हम wpuser_ शोषण से प्रभावित हुए हैं तो हम सुरक्षा समस्या को कैसे ठीक करते हैं WordPress?

हम उस परिदृश्य को लेते हैं जिसमें ब्लॉग WordPress "wpuser_" हैक से प्रभावित था और दूसरे वेब पते पर पुनर्निर्देशित किया गया था। तो स्पष्ट रूप से आप अब लॉग इन नहीं कर सकते हैं और डैशबोर्ड में प्रवेश कर सकते हैं।

1. हम प्रभावित साइट के डेटाबेस से जुड़ते हैं. PhpMyAdmin के माध्यम से या प्रत्येक के पास कौन सा प्रबंधन पथ है। डेटाबेस प्रमाणीकरण डेटा फ़ाइल में स्थित है wp-config.php.

define('DB_USER', 'user_blog');

define('DB_PASSWORD', 'passworddb');2. में विलयwp_options"और कॉलम पर"optons_value"हम सुनिश्चित करते हैं कि यह हमारी साइट का सही पता है"siteurl"और"home".

यहां से इसे व्यावहारिक रूप से दूसरे पते पर पुनर्निर्देशित किया जाता है। एक बार जब आप वेबसाइट का पता बदल लेते हैं, तो यह फिर से सुलभ होगी।

3. सभी "wp_options” हम जाँचते हैं कि व्यवस्थापक ईमेल पता भी संशोधित नहीं किया गया है। हम जाँच करते हैं "admin_email"सही होने के लिए। यदि यह सही नहीं है, तो हम इसे संशोधित करते हैं और वैध पता पास करते हैं। यहाँ मैंने पाया "admin@example.com".

4. डैशबोर्ड पर जाएं और करें update तत्काल प्लगइन पब्लिशप्रेस क्षमताएं या इसे अक्षम करें और इसे सर्वर से हटा दें।

5। में Dashboard → Users → All Users → Administrator हम नाजायज उपयोगकर्ताओं को रैंक के साथ हटाते हैं Administrator.

6. हम वैध उपयोगकर्ताओं के पासवर्ड को अधिकारों के साथ बदलते हैं Administrator और डेटाबेस पासवर्ड।

सुरक्षा मॉड्यूल को स्थापित और कॉन्फ़िगर करना उचित होगा। Wordबाड़ सुरक्षा ऐसे हमलों के लिए मुक्त संस्करण में पर्याप्त सुरक्षा प्रदान करता है।

मैंने यह पता लगाने में अधिक समय नहीं लगाया कि भेद्यता कहाँ थी पब्लिशप्रेस क्षमताएं, लेकिन अगर आपके पास है इस शोषण से संक्रमित साइट, आपकी मदद कर सकती है से मुक्त होना। टिप्पणियाँ खुली हैं।

इस विषय पर अधिक जानकारी के लिए यह पोस्ट देखें: https://www.wordfence.com/blog/2021/12/massive-wordpress-attack-campaign/