यह एक नई प्रथा है ईमेल फ़िशिंग हमला (फ़िशिंग धोखाधड़ी) जो .ro डोमेन के मालिकों को लक्षित करता है, विशेष रूप से जिनके डोमेन आरक्षित हैं और या यहां होस्ट किए गए हैं रोमार्ग.

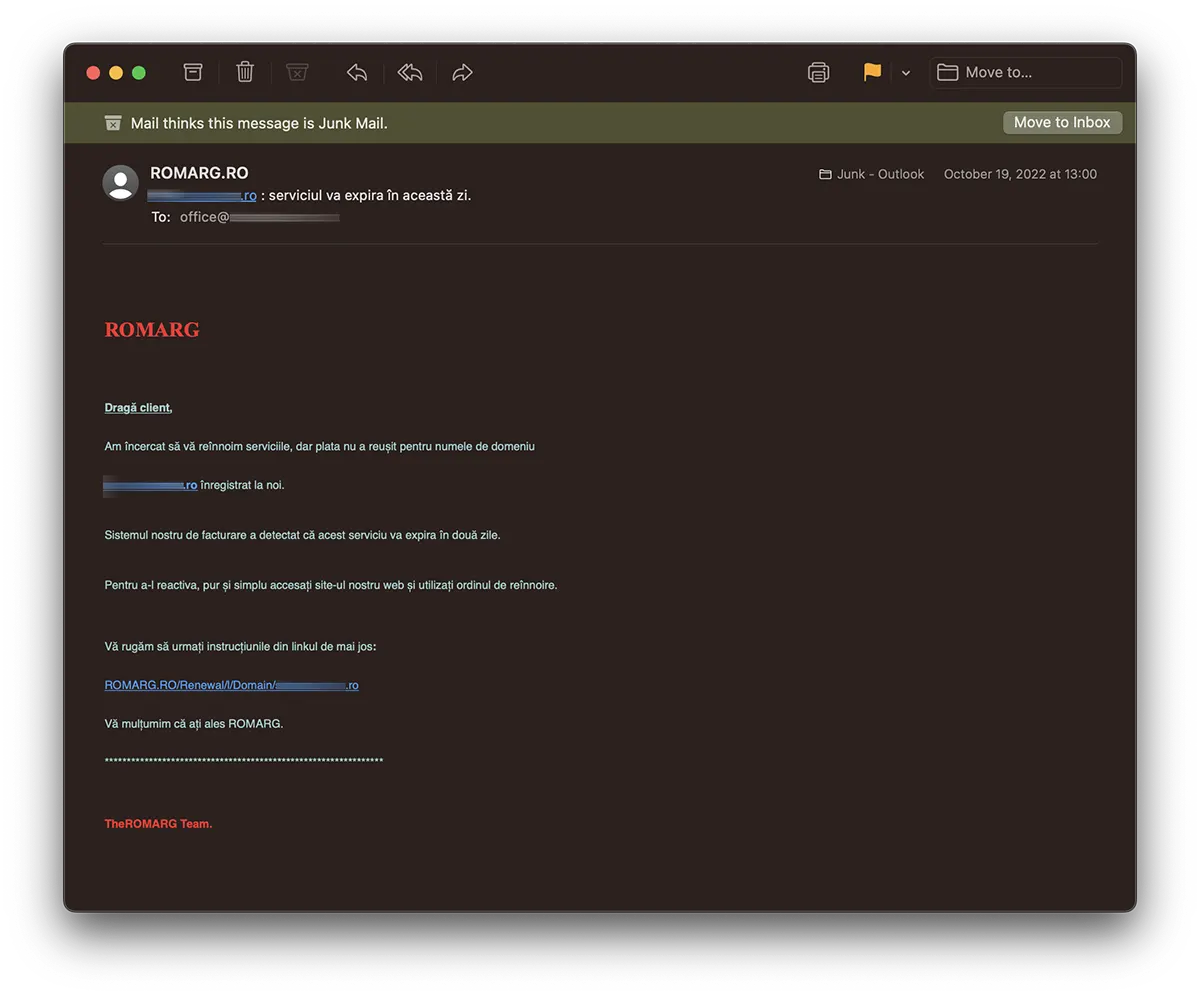

कई दिनों से, .ro डोमेन के कई मालिकों को ई-मेल प्राप्त हो रहे हैं जिसमें उन्हें सूचित किया जाता है कि एक के लिए सेवाएं ROMARG . के माध्यम से पंजीकृत डोमेन समाप्त होने वाला है और वैधता अवधि को नवीनीकृत किया जाना चाहिए। दो दिनों के भीतर।

ई-मेल द्वारा प्राप्त संदेश के पाठ में संकेत दिया गया है a नकली हाइपरलिंक जो, यदि एक्सेस किया जाता है, तो उस पृष्ठ पर ले जाता है जहां गोपनीय डेटा का अनुरोध किया जाता है ऑनलाइन भुगतान करना. बेशक, ये डेटा आसान हैं हमलावर द्वारा चोरी (यदि वे पीड़ित द्वारा दर्ज किए गए हैं)। अभ्यास कहा जाता है फ़िशिंग धोखाधड़ी. साइबर अपराध।

प्रिय ग्राहक, हमने आपकी सेवाओं को नवीनीकृत करने का प्रयास किया, लेकिन डोमेन नाम के लिए भुगतान विफल रहा डोमेन नाम.ro हमारे साथ पंजीकृत।

थेरोमार्ग टीम।

हमारे बिलिंग सिस्टम ने पाया है कि यह सेवा दो दिनों में समाप्त हो जाएगी।

इसे पुन: सक्रिय करने के लिए, बस हमारी वेबसाइट तक पहुंचें और नवीनीकरण आदेश का उपयोग करें।

कृपया नीचे दिए गए लिंक में दिए गए निर्देशों का पालन करें:

ROMARG.RO/नवीनीकरण/एल/डोमेन/numedomeniu.ro

रोमार्ग चुनने के लिए धन्यवाद।

साथ में "TheROMARG Team"गलत तरीके से लिखा गया और लाल रंग में उन्होंने इसे दे दिया, लेकिन सैकड़ों प्राप्तकर्ताओं में से ऐसे लोग होंगे जो इस ईमेल फ़िशिंग हमले के जाल में पड़ेंगे।

फ़िशिंग ईमेल हमले में नकली हाइपरलिंक की पहचान कैसे करें

इस प्रकार के फ़िशिंग संदेश जो नकली लिंक (हाइपरलिंक) का उपयोग करते हैं, वे सबसे अधिक भ्रामक और हमलावरों द्वारा सबसे अधिक उपयोग किए जाने वाले तरीकों में से हैं। बहुत से उपयोगकर्ता यह नहीं जानते कि यह कैसे करना है संदेश में प्रदर्शित लिंक और वास्तविक लिंक के बीच का अंतर उसके पीछे कौन है। यानी जिस पर क्लिक करने पर यूजर पहुंच जाता है।

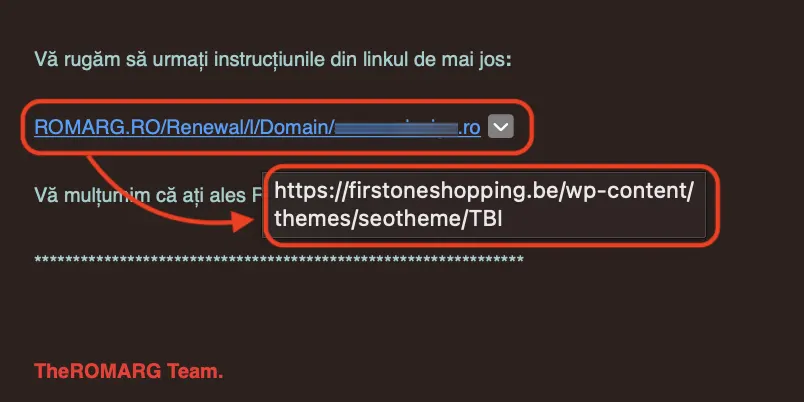

ऊपर दिए गए संदेश में, यदि हम माउस को हमलावर (हाइपरलिंक पर) द्वारा इंगित URL पर ले जाते हैं, बिना क्लिक किए, हम देखते हैं कि हमें संदेश में लिखे पते से भिन्न वेब पते पर भेजा जाता है। https://firstoneshopping.be/….

नकली हाइपरलिंक के साथ इस ईमेल फ़िशिंग अभ्यास में अधिकांश समय, हमलावर प्रदर्शित वेब पते के लिए विश्वसनीय नामों का उपयोग करता है। गूगल, iCloud, माइक्रोसॉफ्ट। इस मामले में, इसे बड़े अक्षरों में प्रस्तुत किया जाता है "ROMARG.RO/…".

यह और भी आक्रामक अभ्यास है spoofed URL. जब इंटरनेट डोमेन का पता जिस पर धोखाधड़ी की गई है, वैध पते के नाम के करीब है जिस पर यूजर्स के अकाउंट हैं।

एक वास्तविक लिंक लेकिन नकली वेब पता की तरह होगा: https://romarg-ro.io/... अनजाने में, कुछ उपयोगकर्ताओं को URL नाम में "romarg-ro" द्वारा गुमराह किया जाएगा। समाप्ति (टीएलडी) .io इंगित करता है कि डोमेन हिंद महासागर के ब्रिटिश क्षेत्र में पंजीकृत है और लगभग किसी भी कानून के अधीन नहीं है। तो यह ऑनलाइन धोखाधड़ी के लिए एक प्रजनन भूमि है।

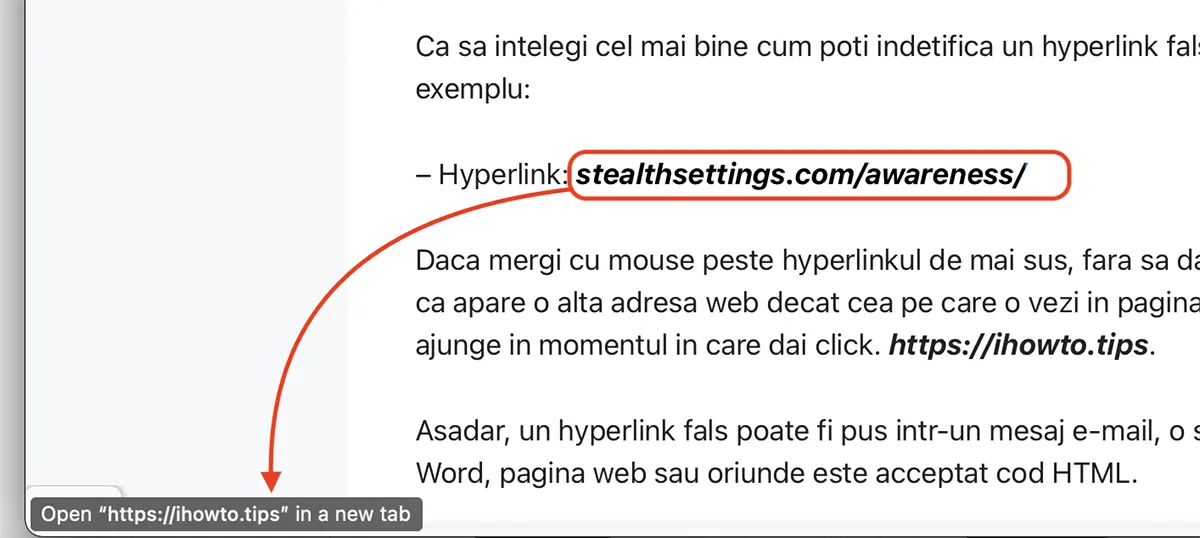

यह समझने के लिए कि आप फ़िशिंग संदेश में नकली हाइपरलिंक की पहचान कैसे कर सकते हैं, एक उदाहरण देखें:

- हाइपरलिंक्स: stealthsettings.com/जागरूकता/

यदि आप अपने माउस को उपरोक्त हाइपरलिंक पर बिना क्लिक किए घुमाते हैं, तो आप नीचे देखेंगे कि वेब पेज पर आपके द्वारा देखे जाने वाले वेब पते से भिन्न वेब पता दिखाई देता है। क्लिक करने पर आप जिस वास्तविक पते पर पहुंचेंगे। https://ihowto.tips.

तो, एक नकली हाइपरलिंक एक ई-मेल संदेश (ई-मेल फ़िशिंग हमले के लिए), एक ई-मेल हस्ताक्षर, दस्तावेज़ में रखा जा सकता है Word, वेब पेज या जहां भी HTML कोड स्वीकार किया जाता है।

ध्यान का सबसे अच्छा "सॉफ्टवेयर" है कंप्यूटर हमलों से सुरक्षा इस प्रकार का। जागरूकता।